Ответ:

Содержание:

Введение

Этот пример демонстрирует настройку IPSec тоннелей между маршрутизаторами DI-1750/DI-2630/DI-3660 и DI-804HV.

Используемые технологии:

- Протоколы ESP

- Алгоритмы шифрования des и 3des

- Аутентификация с использованием pre-shared key

- Конфигурирование политики isakmp и crypto map

Конфигурирование

Примечание: тестирование данной схемы проводилось в условиях лаборатории. В начале работы все устройства имели конфигурацию по умолчанию. Если у Вас работающая сеть, убедитесь, что Вы представляете всю потенциальную угрозу ее работоспособности от выполнения каждой команды

В этом разделе содержится информация о том, как настроить и использовать технологии, указанные выше. Более детальную информацию обо всех параметрах настройки IPSec на маршрутизаторе DI-804HV можно получить в руководстве пользователя.

Диаграмма тестовой сети:

Файлы конфигураций:

DI-1750

!version 1.3.1Q

hostname DI-1750

!

!--Задаем политику Internet Key Exchange (IKE) и preshared key

!--для соседа по тоннелю

!

!-Ключи для соседа

crypto isakmp key di1750 192.168.100.188 255.255.255.255

!

!-Политика IKE для тоннеля

crypto isakmp policy 1

config-encryption 3des

config-group 2

hash md5

config-lifetime 28800

!

!!---Задаем параметры IPSec

!!---Они включают в себя соседей по тоннелю, типы протоколов,

!!---криптографические алгоритмы и описание трафика

crypto ipsec transform-set di804

config-transform-type esp-3des esp-md5-hmac

!

crypto map di804hv 1 ipsec-isakmp

set peer 192.168.100.188

set pfs group1

set security-association lifetime seconds 28800

set transform-set di804

config-match address di804tun

!

!

config-interface FastEthernet0/0

config-ip address 192.168.100.179 255.255.255.0

no config-ip directed-broadcast

!---Прилагаем crypto map на исходящий интерфейс тоннеля

crypto map di804hv

!

config-interface Ethernet1/0

config-ip address 192.168.10.179 255.255.255.0

no config-ip directed-broadcast

duplex half

!

config-interface Ethernet1/1

no config-ip address

no config-ip directed-broadcast

duplex half

!

config-interface Async0/0

no config-ip address

no config-ip directed-broadcast

!

!

!

config-ip route 192.168.17.0 255.255.255.0 FastEthernet0/0

!

!-Определяем трафик, который будет направляться в тоннель

config-ip access-list extended di804tun

config-permit ip 192.168.10.0 255.255.255.0 192.168.17.0 255.255.255.0

deny ip any any

DI-804HV

Т.к. конфигурационный файл данного маршрутизатора имеет двоичный вид, то настройку ipsec мы наглядно продемонстрируем скриншотами:

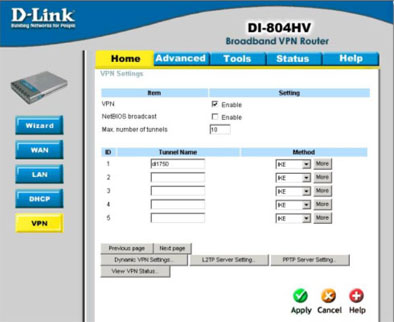

1. Переходим по адресу Home->VPN

Страница VPN Settings

Здесь нужно включить Enable VPN, затем ввести нужное вам количество тоннелей VPN в поле Max. number of tunnels

В поле Tunnel Name задать имя тоннеля (ID номер 1), в поле Method выбрать IKE, затем нажать кнопку More

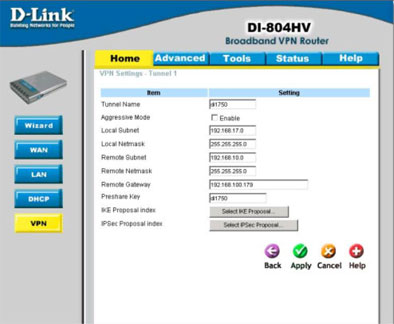

2. Страница VPN Settings - Tunnel 1

В поле Local Subnet и Local Netmask задать соответствующие параметры для LAN в которой находится DI-804HV

В поле Remote Subnet и Remote Netmask задать соответствующие параметры для удаленной подсети, находящейся за маршрутизатором DI-1750.

В поле Remote Gateway ввести IP-адрес внешнего интерфейса DI-1750 , и в поле Preshared Key ввести ключ

Нажать на кнопку Apply

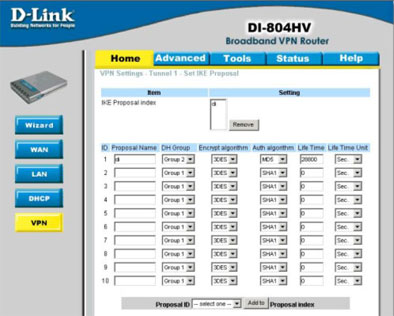

3. Нажать на кнопку Select IKE Proposal

Страница VPN Settings - Tunnel 1 - Set IKE Proposal

Ввести имя для ID номер 1 и выбрать Group 2 из выпадающего меню DH Group.

Выбрать алгоритм шифрации 3DES в поле Encryption Algorithm и алгоритм аутентификации MD5 в поле Authentication Algorithm

Ввести значение Lifetime равным, например, 28800 и выбрать Sec

Выбрать 1 из выпадающего меню Proposal ID и нажать Add To - это добавит то что мы сконфигурировали к IKE Proposal Index. Нажать Apply а затем Back. Нажать Select IPSec Proposal.

Примечание: Здесь выбор настроек определяется пользователем исходя из требований производительности или надежности. Приведенные ниже настройки даны в качестве примера. Вы также можете использовать другие комбинации - необходимое требование при этом одно: настройки должны быть идентичны на обоих устройствах, организующих IPSec тоннель!

4. Страница VPN Settings - Tunnel 1 - Set IPSEC Proposal

Ввести имя для предложенного ID номер 1 и выбрать Group 1 из выпадающего меню DH Group

Выбрать ESP в Encapsulation Protocol

Выбрать 3DES в Encryption Algorithm и MD5 в Authentication Algorithm

Ввести значение Lifetime равным 28800 и выбрать Sec.

Выбрать 1 из выпадающего меню Proposal ID и нажать Add To, это добавит то что мы сконфигурировали к IPSec Proposal Index.

Нажать Apply

Примечание: Здесь выбор настроек определяется пользователем исходя из требований производительности или надежности. Приведенные ниже настройки даны в качестве примера. Вы также можете использовать другие комбинации - необходимое требование при этом одно: настройки должны быть идентичны на обоих устройствах, организующих IPSec тоннель!

Все, на этом конфигурирование устройств закончено

Проверка

Этот раздел содержит информацию о том, как проверить, корректно ли работает Ваша сеть.

В качестве проверки можно использовать icmp запрос, посылаемый сквозь тоннель с конечного компьютера из одной подсети на конечный компьютер в другой подсети.

Для проверки работоспособности на устройствах используются следующие команды:

На маршрутизаторах DI-1750/DI-2630/DI-3660:

- display crypto isakmp sa - показывает все IKE SA

- display crypto ipsec sa - все IPSec SA

Поиск ошибок

Для поиска ошибок используются следующие команды маршрутизатора DI-1750:

- display crypto ipsec transform-set - показывает все возможные transform-set (они должны совпадать на обеих сторонах тоннеля)

- display crypto map - показывает все crypto map

Для более детального изучения причин некорректной работы могут использоваться команды debug роутера DI-1750 :

- trace crypto ipsec

- trace crypto isakmp

- trace crypto packets

Для поиска ошибок со стороны DI-804HV используется System Log